微信作为一款普及率极高的社交通讯应用,每天承载着海量的信息交流与社交活动。随着互联网技术的发展和移动互联网的普及,越来越多的青少年开始使用微信,这就需...

2025-01-04 4 方法

在日益昌盛的开源世界中,CentOS(CommunityENTerpriseOperatingSystem)作为一种稳定且广泛使用的Linux发行版,是许多企业和个人服务器管理者的首选。随着对网络安全的日益重视,如何高效且安全地登录CentOS7服务器成了一个不可忽视的议题。本文将详细介绍一系列高效安全的登录方法,以及具体的实施步骤,旨在为您提供全面的指导。

为了确保服务器的安全性,使用高效安全的登录方法是至关重要的。无论我们是在远程连接服务器还是在物理访问控制台时,都应遵循最佳实践,如使用SSH密钥认证、配置防火墙规则和使用连续认证机制等。接下来,我们将逐一探讨这些方法,并为您提供如何在CentOS7中实施这些安全措施的详细指南。

一、使用SSH公钥认证进行远程登录

对于远程登录服务器,SSH(SecureShell)提供了一种安全的通信方式。使用SSH公钥认证是一种比传统密码认证更安全的方法。下面将介绍如何为SSH启用公钥认证。

在本机(客户端)中打开终端,执行以下命令生成密钥对:

```bash

ssh-keygen-trsa-b2048

```

按提示操作,生成的密钥将被保存在`~/.ssh/id_rsa`(私钥)和`~/.ssh/id_rsa.pub`(公钥)。

通过`ssh-copy-id`命令将公钥添加到服务器的`~/.ssh/authorized_keys`文件中:

```bash

ssh-copy-id-i~/.ssh/id_rsa.pub[username]@[server_ip]

```

替换`[username]`和`[server_ip]`为实际的用户名和服务器IP。

断开当前SSH会话,然后用以下命令测试新的认证方式:

```bash

ssh[username]@[server_ip]

```

如果成功,你将通过公钥认证远程登录到服务器,不再需要输入密码。

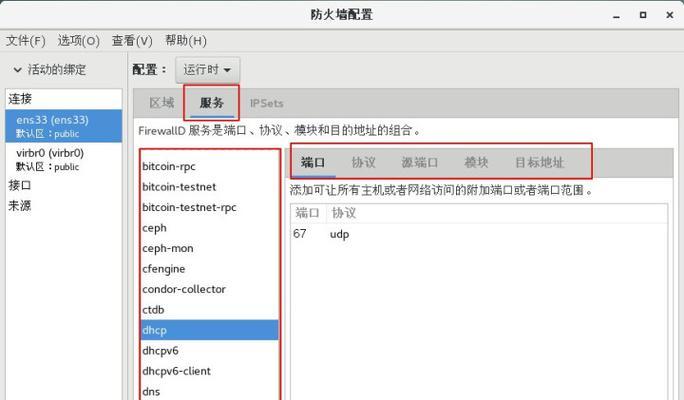

二、配置防火墙规则保护SSH服务

为了进一步提高安全性,我们需要确保SSH服务只能从特定的IP地址访问,或者至少采用更严格的防火墙规则。

默认情况下,SSH服务运行在22端口。为了安全考虑,我们可能希望更改这个端口:

```bash

sudovi/etc/ssh/sshd_config

```

找到`Port22`,将其更改为一个不常用的端口号,如`Port22222`。

更改配置后,我们需要重启SSH服务使更改生效:

```bash

sudosystemctlrestartsshd

```

配置防火墙来限制访问端口。首先确保防火墙服务`firewalld`正在运行:

```bash

sudosystemctlstartfirewalld

sudosystemctlenablefirewalld

```

然后添加规则允许特定端口的访问:

```bash

sudofirewall-cmd--permanent--zone=public--add-port=[new_port]/tcp

```

这里`[new_port]`是你刚才为SSH选择的新端口。

重新加载防火墙规则:

```bash

sudofirewall-cmd--reload

```

三、启用连续认证机制

连续认证机制(如2FA,双因素认证)可以为登录过程再添一层安全保障。我们可以通过安装如`GoogleAuthenticator`的软件来实现这一点。

在服务器上安装GoogleAuthenticator:

```bash

sudoyuminstallepel-release

sudoyuminstallgoogle-authenticator

```

运行`google-authenticator`命令来生成并设置临时认证码:

```bash

google-authenticator

```

按提示完成配置,并确保备份生成的密钥。

配置PAM(可插拔认证模块)来使用GoogleAuthenticator:

```bash

sudovi/etc/pam.d/sshd

```

添加以下行:

```

authrequiredpam_google_authenticator.so

```

在应用这些更改后,当您使用SSH连接到服务器时,除了需要输入密码外,还将需要输入一个临时认证码。

四、常规安全维护措施

除了上述措施外,还有一些通用的最佳实践可以增强CentOS7服务器的安全性。

运行以下命令以确保您的系统和软件是最新的:

```bash

sudoyumupdate

```

通过`pam_pwquality`模块强制执行密码策略,禁用弱密码:

```bash

sudovi/etc/security/pwquality.conf

```

配置适当的密码复杂性规则。

编辑`/etc/ssh/sshd_config`文件,将`PermitRootLogin`设置为`no`:

```bash

PermitRootLoginno

```

通过实施以上提到的高效安全登录方法,如启用SSH公钥认证、配置防火墙规则、启用连续认证机制,以及执行常规的安全维护,可以大大增强CentOS7服务器的安全性。这些步骤不仅为您提供了高效的操作流程,还考虑了安全性的各个方面,确保您的服务器在面临外部攻击和未授权访问时能够提供稳固的防护。

希望这些详细的指导能够帮助您更安全、更高效地管理您的CentOS7服务器。如果您有任何疑问,或者需要进一步的帮助,请随时提出,我们会尽全力协助您解决。

标签: 方法

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。

相关文章

微信作为一款普及率极高的社交通讯应用,每天承载着海量的信息交流与社交活动。随着互联网技术的发展和移动互联网的普及,越来越多的青少年开始使用微信,这就需...

2025-01-04 4 方法

在我们的日常生活中,真菌几乎无处不在。它们可以引起从轻微的皮肤感染到严重的系统性疾病等多种问题。有效清除真菌不仅需要正确的知识和方法,而且还需要持续的...

2025-01-04 45 方法

在数据为王的时代,数据丢失无疑是让人焦头烂额的问题之一。那当您的VX005设备数据不幸丢失时,您应该怎么办呢?本文即针对VX005数据恢复问题,提供全...

2025-01-03 11 方法

在日常的软件使用或开发过程中,报错是难以避免的现象。然而,面对报错,有效的处理和跟踪方法不仅有助于快速定位问题源头,还能提高问题解决的效率。本文将深入...

2025-01-03 22 方法

在数字时代,视频是一种极为重要且常用的媒体形式。无论是个人回忆还是工作档案,视频都承载了宝贵的信息和情感价值。但当意外删除了这些视频时,如何才能有效地...

2025-01-02 21 方法

开篇核心突出:想要在《王者荣耀》中轻松观战好友的比赛吗?掌握正确的操作步骤,不仅能让你的目光跟随着他们的精彩表现,还能在关键时刻给出建议,共同讨论战术...

2025-01-01 43 方法